流行的 Wget 下载工具中新发现的一个漏洞可能允许攻击者发起服务器端请求伪造(SSRF)攻击。

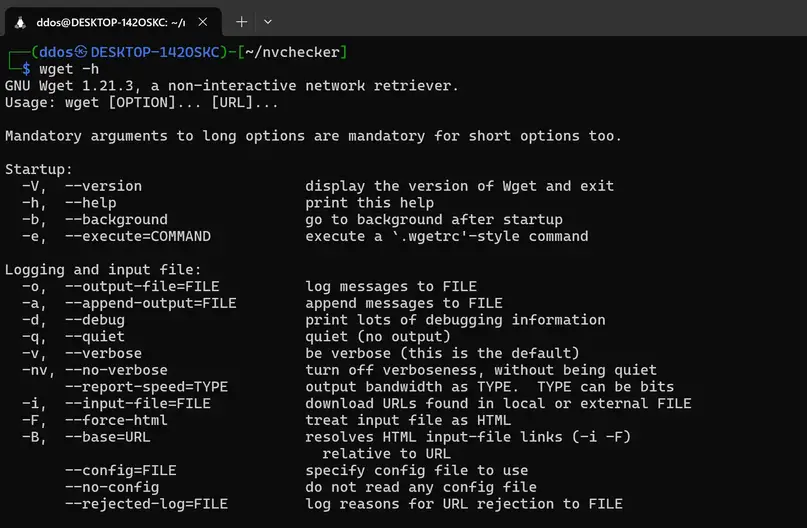

来自 JFrog 的安全研究员 Goni Golan 在 Wget 中发现了一个漏洞,Wget 是一种广泛使用的命令行工具,用于从互联网下载文件。该漏洞被追踪为 CVE-2024-10524,攻击者可利用该漏洞诱使 Wget 向内部或受限服务器发出非预期请求。

了解漏洞

该漏洞源于 Wget 对速记 URL 的支持,这种传统功能允许用户在某些情况下省略协议方案(如 “http://”)。然而,攻击者可以利用Wget对这些速记URL的处理来操纵请求的目的地。

“我们发现,当使用用户提供输入的HTTP速记格式时,可能会出现意外行为。Wget可能会向不同的主机发出FTP请求,这些主机可能是攻击者控制的主机,也可能是用户通常无法访问的受限主机。这个 SSRF 漏洞可能成为多种类型攻击的起点。

利用场景

戈兰概述了攻击者利用这一漏洞的几种方式,包括

- SSRF 攻击: 通过操纵速记 URL,攻击者可以迫使 Wget 向通常无法从互联网访问的内部服务器发送请求。

- 网络钓鱼攻击: 攻击者可以制作恶意链接,这些链接看似指向合法网站,但实际上会将用户重定向到攻击者控制的服务器。

- 中间人(MitM)攻击: 攻击者可将自己置于 Wget 和目标服务器之间,拦截并可能篡改数据。

- 数据泄漏: 攻击者可利用漏洞获取敏感信息,如错误日志或内部主机名。

影响和补救措施

该漏洞影响包括 1.24.5 在内的所有 Wget 版本。我们建议用户更新至 1.25.0 或更高版本,其中包含对该问题的修复。

建议

- 更新 Wget: 更新至最新版本的 Wget,以解决该漏洞。

- 对用户输入进行消毒: 如果使用用户提供输入的 Wget,请仔细检查输入内容,防止恶意篡改 URL。

- 避免使用速记 URL: 尽可能避免使用速记 URL,并在所有 Wget 请求中明确指定协议方案。